Раньше большинство паролей хранилось в открытом виде, но очень быстро разработчики поняли, что так делать небезопасно. Лучше хранить не сам пароль, а его хэш, набор цифр определенного размера, который генерируется на основе пароля. В таком случае, даже если злоумышленник получит хэш, то он не сможет узнать пароль. Существуют различные способы хэширования, например, md5, sha1, sha2 и многие другие. Но существует способ восстановления пароля из хэша. Для этого можно использовать перебор, нам достаточно создавать хэш для каждого возможного пароля и сравнивать его с тем хэшем, который нужно расшифровать.

Для перебора хешей существуют различные программы, одна из них - это Hashcat. С помощью этой утилиты можно перебирать значение хэша по словарю или полным перебором по всем значениям. В этой статье мы рассмотрим как пользоваться Hashcat.

Содержание статьи

Какие хэши можно перебрать?

Как я уже говорил, существует несколько алгоритмов хэширования, но сложность перебора каждого из них отличается. Каждый из алгоритмов может иметь коллизии. Это когда для одного хэша можно подобрать несколько различных исходных наборов данных. Самым небезопасным из популярных алгоритмов на данный момент считается md5. Было доказано, что в этом алгоритме можно найти множество коллизий, а это значит, что перебрать значение такого хэша будет намного проще. Алгоритм sha1 тоже имеет коллизии, но их намного сложнее найти, а значит перебор будет ненамного проще. Существования коллизий для Sha2 пока не доказано, но не исключено.

Программа hashcat поддерживает работу с такими алгоритмами хэширования: md5, md5crypt, sha1, sha2, sha256, md4, mysql, sha512, wpa, wpa2, grub2, android, sha256crypt, drupal7, scrypt, django и другими.

Установка hashcat

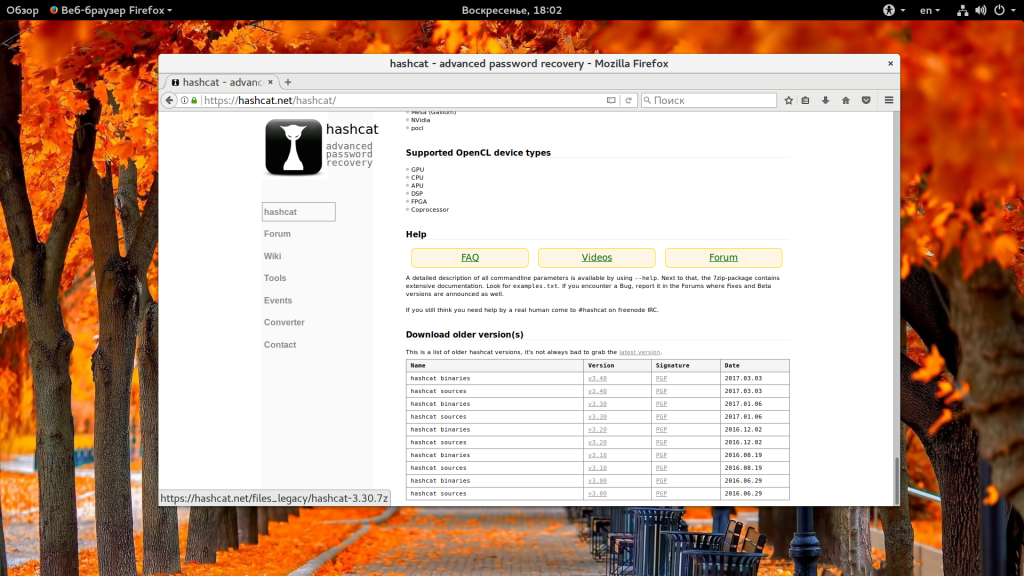

Если вы используете Windows, то вам достаточно загрузить установщик из официального сайта.

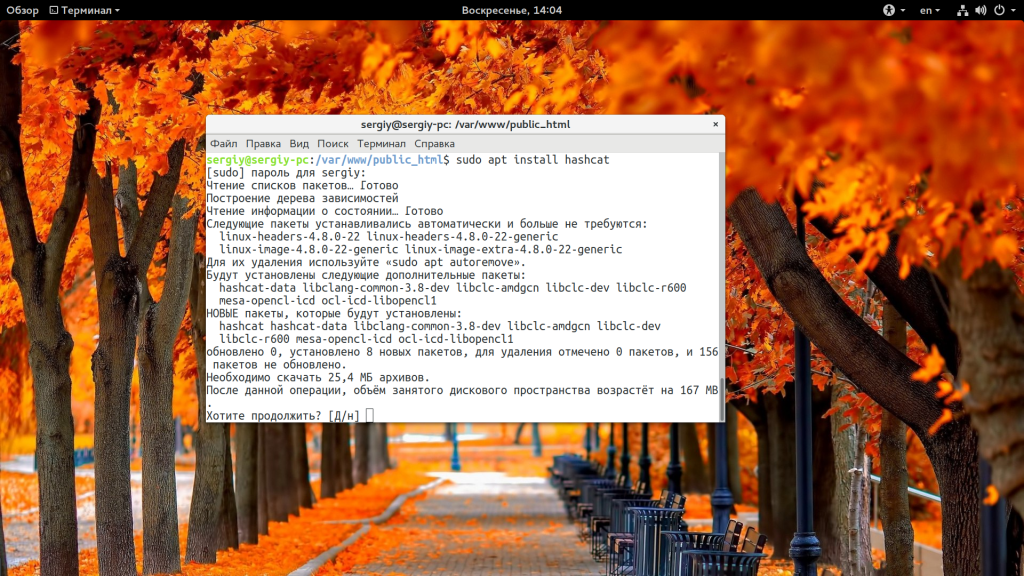

Вам нужно выбрать hashcat binaries нужной версии внизу страницы. В архиве находятся исполняемые файлы для Windows, Linux и MacOS, так что у вас не возникнет проблем. В Linux вы также можете установить утилиту из официальных репозиториев. Например, в Ubuntu команда будет выглядеть вот так:

sudo apt install hashcat

Но это еще не все. Если в вашей системе есть видеокарта, то программа будет использовать ее. И на нее должен быть установлен драйвер, желательно проприетарный. Я не буду на этом останавливаться. Но если видеокарта слабая, то можно использовать процессор. Для этого нужно установить несколько пакетов для работы OpenCL на процессоре. Вот так выглядят команды установки в Ubuntu:

sudo apt install libhwloc-dev ocl-icd-dev ocl-icd-opencl-dev

$ sudo apt install pocl-opencl-icd

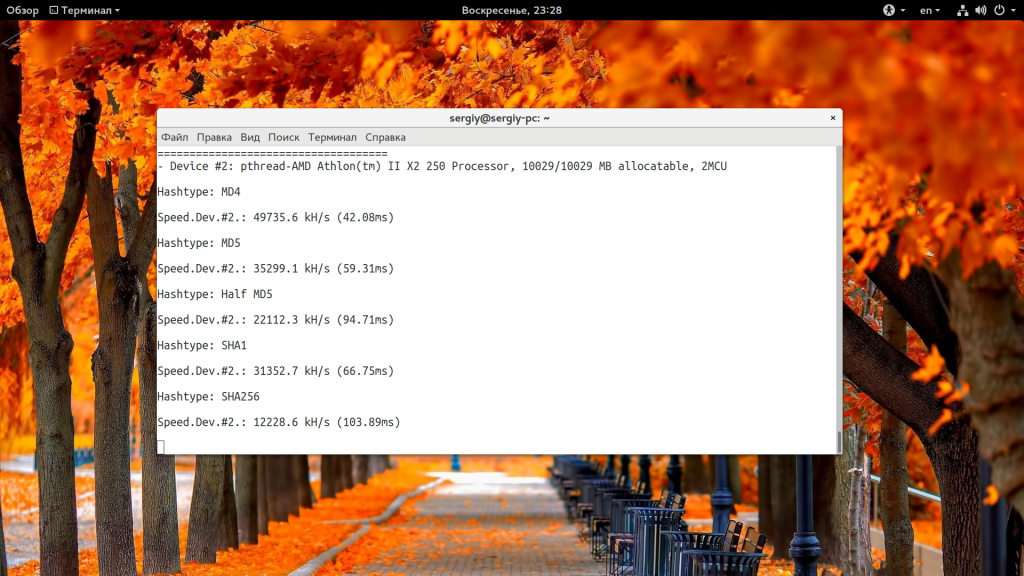

Теперь мы можем выполнить тестирование производительности:

hashcat -D 1 -b

Утилита hashcat

Сначала давайте рассмотрим синтаксис и возможные опции утилиты, а потом уже перейдем к ее использованию. Это консольная утилита, поэтому придется использовать ее через терминал. Давайте сначала рассмотрим синтаксис:

$ hashcat опции файл_хэшей словари_и_настройки

Как видите, все довольно просто. Начнем с основных опций, которые настраивают как будет вести себя утилита:

- -h - вывести доступные команды и опции;

- -V - версия программы;

- -m - тип хэша, который нужно перебрать, например, md5 или sha;

- -a - вид атаки;

- -b - запустить тестирование производительности;

- --hex-salt - указать соль, которая использовалась при хэшировании;

- --hex-charset - набор символов, для исходных данных;

- --status - автоматически обновлять состояние подбора;

- -o - файл для записи результата;

- -p - символ, которым разделены хэши для перебора;

- -c - размер кэша для словаря;

- -n - количество потоков;

- -l - ограничить количество слов для перебора;

- -r - файл с правилами генерации вариантов;

- -D - устройство для перебора, CPU или GPU;

- --pw-min - минимальная длина варианта, символов;

- --pw-max - максимальная длина варианта, символов;

- --table-min - длина пароля для табличной атаки;

- --table-max - максимальная длина пароля для табличной атаки;

- --table-file - файл таблицы, для атаки по таблице.

Мы рассмотрели все основные опции, которые сегодня будем использовать. Многие из параметров, например, тип хэша и атаки, задаются в виде цифр. Я не буду рассматривать цифровые коды для типа хэша подробно. Вы можете найти эту информацию, выполнив man hashcat. Рассмотрим типы атак:

- Straight - обычная атака, берет слова из словаря и проверяет их;

- Combination - комбинирует слова из словаря в разные комбинации;

- Toggle-Case - по очереди пробует разный регистр букв для каждого символа слова;

- Brute-force - атака простым перебором на основе маски или символов;

- Permutation - при этом типе атаки программа берет слова из словаря и меняет в них буквы местами для получения разных комбинаций;

- Table-Lookup - Табличная атака, берется одно слово и словаря, а затем на его основе создаются варианты из таблицы. Каждый символ из таблицы будет заменен на набор прописанных вариантов;

- Prince - новый вид атаки перебора, которая работает быстрее, обычной.

Кроме того, при переборе на основе брутфорса нам понадобится выбрать набор символов, которые будет использовать программа для генерации возможных вариантов. Вот возможные значения:

- ?l = abcdefghijklmnopqrstuvwxyz;

- ?u = ABCDEFGHIJKLMNOPQRSTUVWXYZ;

- ?d = 0123456789;

- ?s = !"#$%&'()*+,-./:;<=>?@[]^_`{|}~;

- ?a = ?l?u?d?s - любой символ;

- ?b = 0x00 - 0xff.

Теперь мы разобрали все необходимое и можно переходить к практике.

Как пользоваться Hashcat?

Как я уже сказал, утилита позволяет расшифровывать хэши, созданные с помощью различных алгоритмов с помощью перебора. Мы будем перебирать хэш md5 и рассмотрим два типа атаки - на основе словаря и полным перебором.

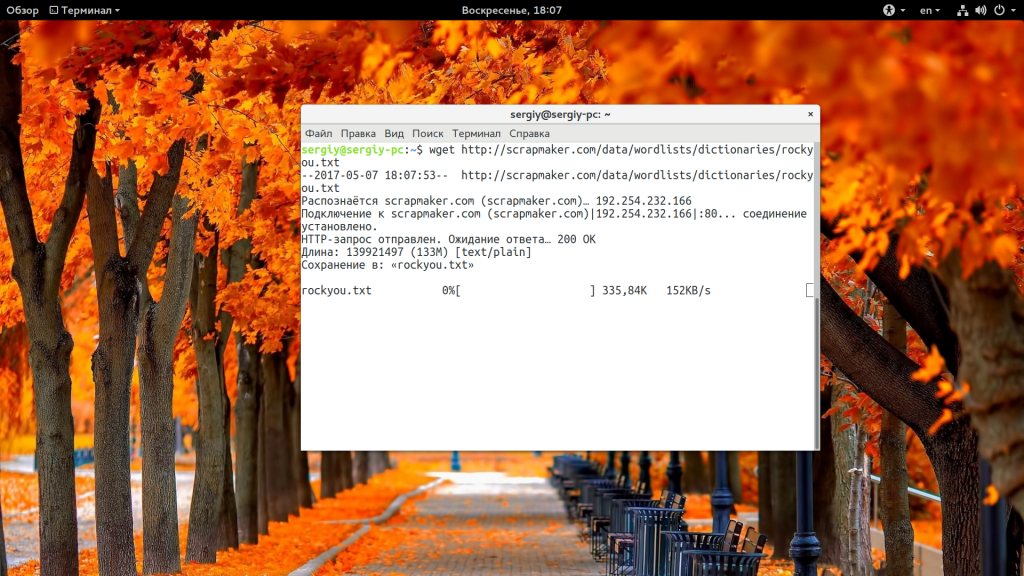

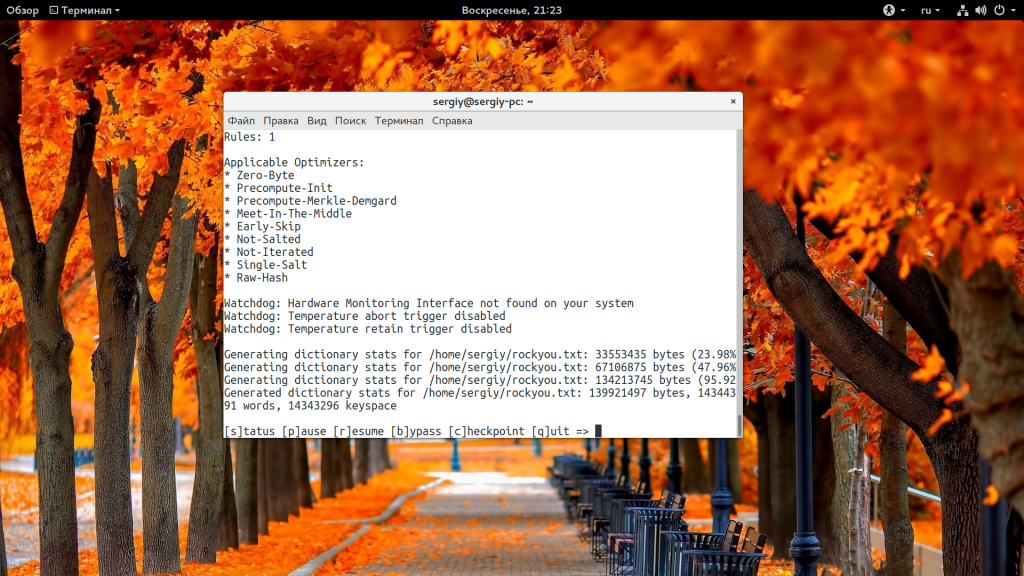

1. Перебор по словарю в Hashcat

Расшифровка md5 проще всего выполняется по словарю. Поскольку полный перебор занимает очень много времени, то перебрать наиболее часто употребляемые варианты может быть намного быстрее. Для перебора нам понадобится словарь, обычно используется rockyou. Словарь можно скачать командой:

wget http://scrapmaker.com/data/wordlists/dictionaries/rockyou.txt

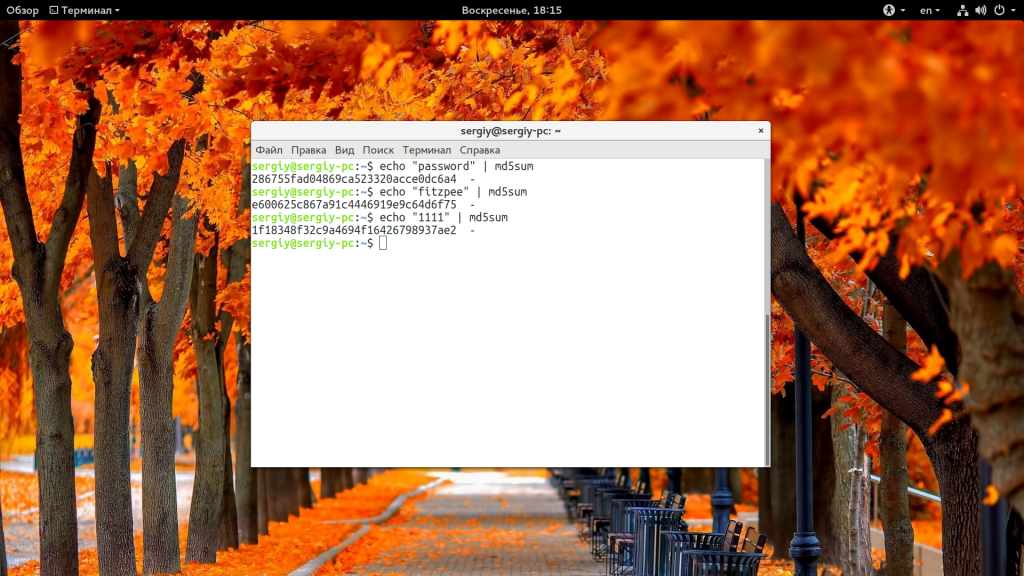

Теперь нам еще осталось подготовить хэши, которые будем перебирать. Проще всего это сделать с помощью команды Linux md5sum:

echo -n "password" | md5sum

Например, создадим три хэша. Затем сложим их в файл ~/hashes:

vi hashes

Теперь, когда все собрано, мы готовы к перебору. Команда перебора по словарю будет выглядеть вот так:

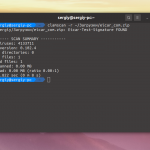

hashcat -m 0 -D 1 -a 0 -t 20 ~/hashes ~/rockyou.txt -o data.txt

Здесь -m 0 указывает на то, что нужно перебирать хэш md5, а -a 0 указывает на использование обычной атаки по словарю. С помощью опции -n мы задаем количество потоков. Опция -D 1 говорит программе, что нужно использовать процессор. Если вам нужна видеокарта hashcat, используйте -D 0.

Затем, мы указываем файл с хэшами, которые будем перебирать - hashes и словарь. Перебор может занять долгое время, но когда комбинация будет найдена, программа запишет ее в файл data.txt.

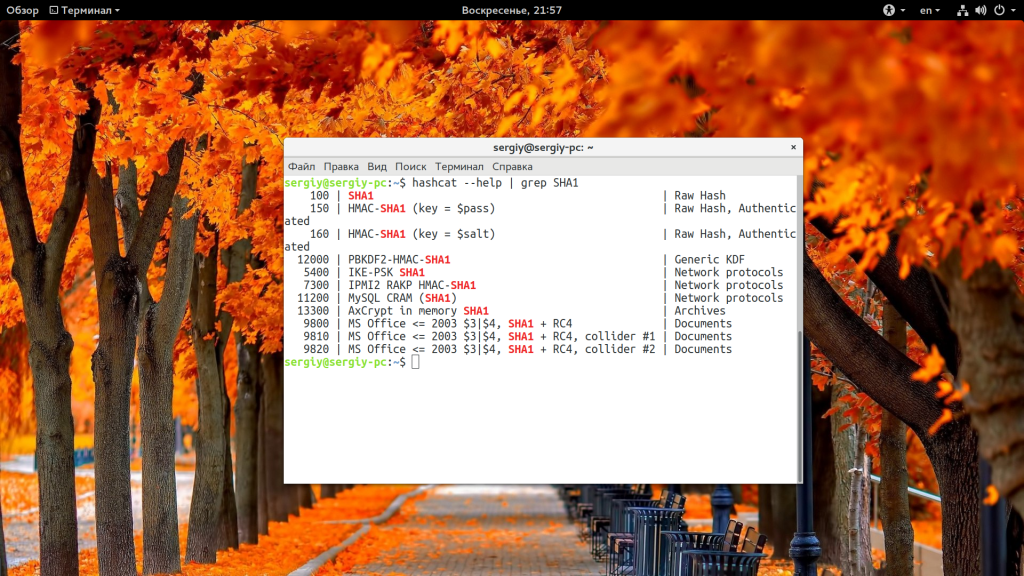

Что касается других алгоритмов, то для них нужно будет указать только другой номер типа хєша. Например, для SHA это будет 100. Чтобы узнать нужный номер вы можете использовать такую команду:

hashcat --help | grep SHA1

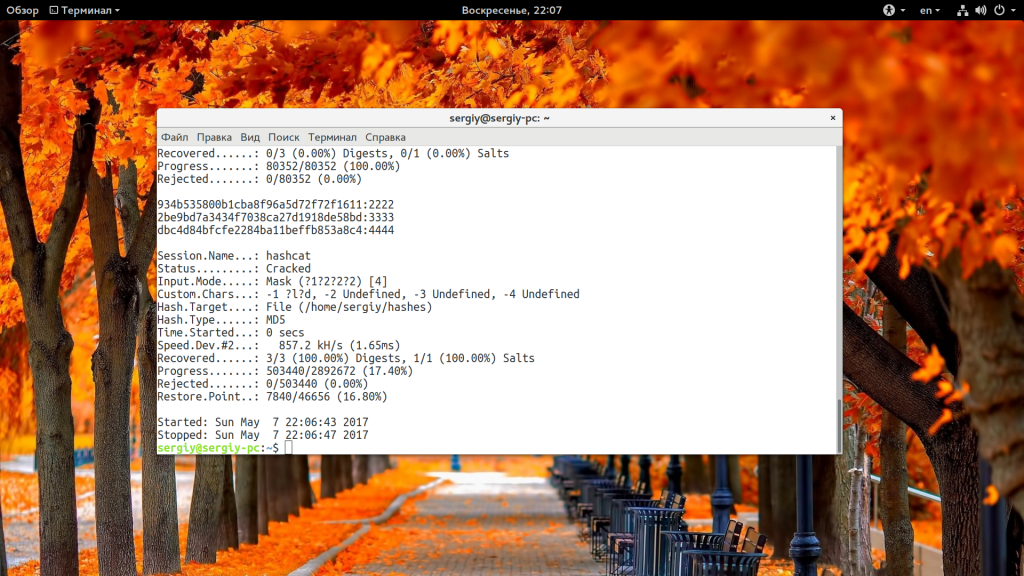

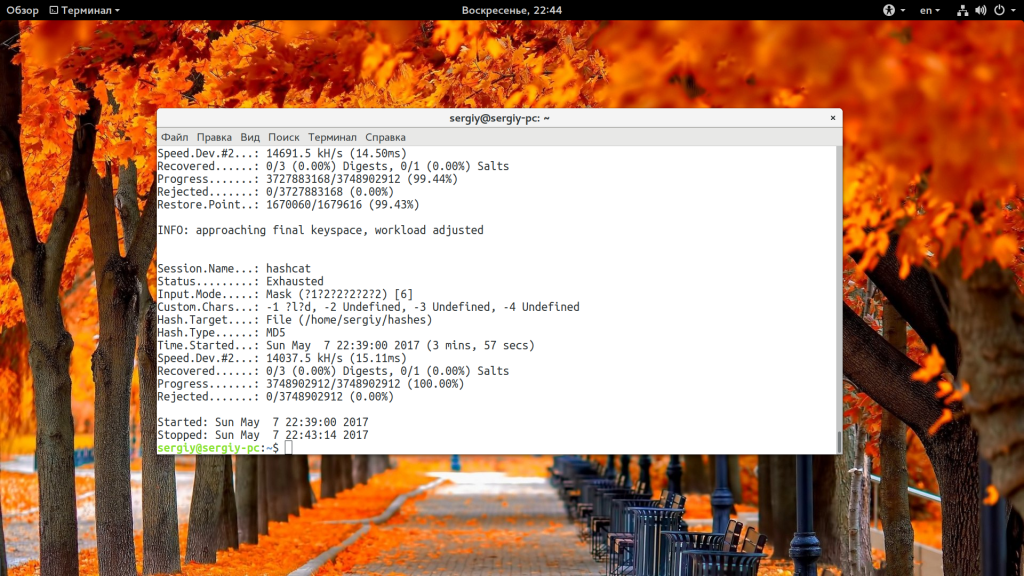

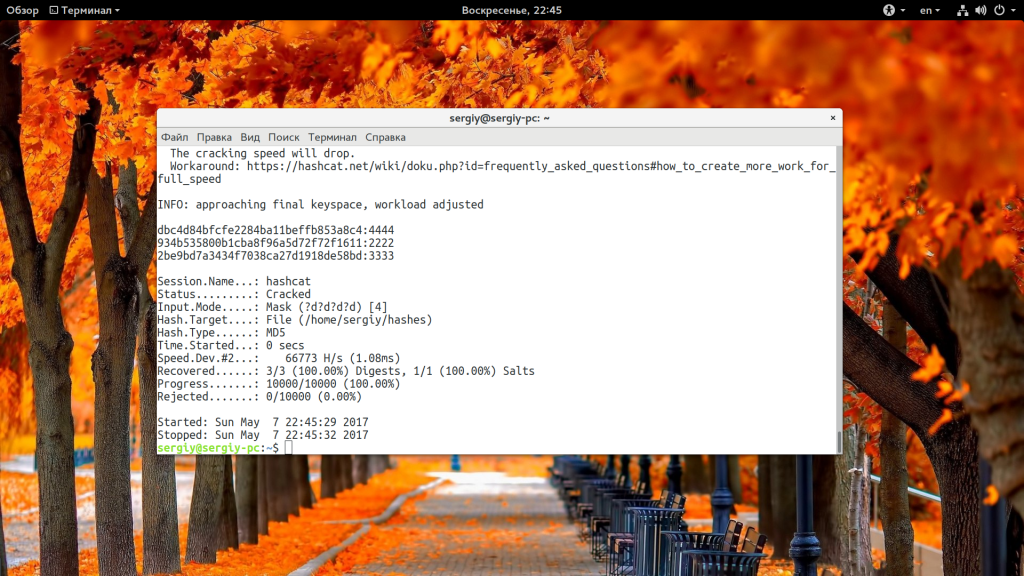

2. Расшифровка md5 полным перебором

Анализ по словарю выполняется достаточно быстро. На моем железе, такой небольшой словарь анализировался меньше минуты. Программа выдала скорость около 1300 kHash в секунду, а это очень много. Но в словаре есть далеко не все комбинации. Поэтому вы можете попытаться выполнить полный перебор нужной последовательности символов. Например:

hashcat -m 300 -a 3 -n 32 --custom-charset=?l?d ~/hashes

Здесь мы просто указали набор символов, буквы в нижнем регистре и цифры, а затем запустили перебор. Также можно указать ограничения на минимальное и максимальное количество символов:

hashcat -m 0 -a 3 --force -D 1 --potfile-disable --increment-min 5 --increment --increment-max 6 --custom-charset1=?l?d ~/hashes

Здесь мы говорим программе, что нужно начинать с размера слова 5 символов и завершить размером 6. Также можно использовать маски. Маска позволяет точно указать какой набор символов использовать, в какой последовательности и сколько. Указывать маску нужно на месте словаря. Например, маска слова из четырех цифр будет ?d?d?d?d, а маска из четырех любых цифр, букв разного регистра и специальных символов будет выглядеть ?a?a?a?a. Также можно комбинировать маску с известной частью: abc?a?a. Рассмотрим пример команды:

hashcat -m 0 -a 3 --force -D 1 --potfile-disable ~/hashes ?d?d?d?d

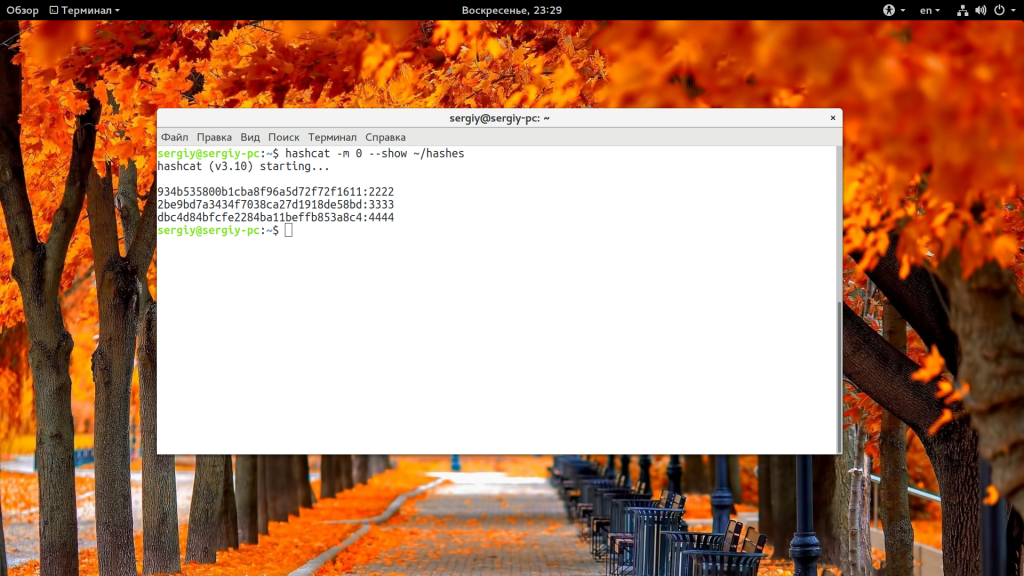

Маска уменьшает в разы количество вариантов, тем самым увеличивая скорость. Таким образом, расшифровка хеша md5 длиной 4 символа была выполнена меньше чем за секунду. С помощью следующей команды вы можете проверить не перебирали ли вы раньше эти хэши:

hashcat -m 0 --show ~/hashes

Выводы

В этой статье мы рассмотрели как пользоваться Hashcat, с помощью которой может быть выполнена расшифровка md5 и других хэш-функций. Как видите, расшифровать хэш, можно достаточно быстро, зная параметры исходного пароля, поэтому не используйте простые пароли в своих системах и вообще не используйте md5 если вы разработчик. Надеюсь, эта инструкция hashcat была полезной для вас.

Подавляющее большинство алгоритмов хеширования подобных md5, вычисляют "хеш отпечатки" (некие контрольные суммы) из наших исходных данных. Цитирую

"echo -n "password" | md5sum"

При этом, результат работы любой программы-взломщика никогда не станет единственно верным поскольку, из _одного_ хеша всегда можно вычислить _весьма_немало_ его якобы, подходящих по всем параметрам, исходных вариантов или паролей. Лишь один из них окажется единственно правильным.

Если же спрятать некий свой пароль по чуть иной формуле например

echo -n "password" | md5sum | md5sum

то вычислять его из такого "двойного(можно больше) хеша" придется вплоть до Второго Пришествия, но так и не успеть по времени:) В приведенном выше варианте каждая "навешенная" функция md5sum увеличивает ориентировочное время взлома на порядок причем, это наипростейший пример усложнения.

Вариантов хеширования/преобразований наших паролей большое множество включая разнообразные комбинации функций md5sum, sha256sum, sha512sum, base64 и/или их последовательности:)

#sudo apt install hashcat

Не удалось найти пакет hashcat

Как лечить? 🙂

о, на конецто я нашел норм мануал по которому удалось разобратся как правильно настроить. очень крутая софтина , что можно и на видеокарте брутить и на процессоре. то что эта софтина помогает вскрывать хеши bcrypt ваще радует! хоть и для сложных паролей требуется достаточно мошности и времени, но простые пароли в течении 2х часов на i5 проце на ура вскрывает

можно ли пообщаться с тобой на эту тему? Не могу понять как эта программа применяеться для так званного брутфорса, не понимаю как можно "рассхэшировать" пароль не имея самого хэша! Тема очень интересна, но я не могу уловить суть. Вот мой e-mail( forwebpage24@gmail.com ), напиши мне если можешь чем-то помочь! Буду очень признателен:)

ОЧень интересно