Nmap - это очень популярный сканер сети с открытым исходным кодом, который может использоваться как в Windows, так и в Linux. Программа Nmap или Network Mapper была разработана Гордоном Луоном и на данный момент используется специалистами по безопасности и системными администраторами по всему миру.

Эта программа помогает системным администраторам очень быстро понять какие компьютеры подключены к сети, узнать их имена, а также посмотреть какое программное обеспечение на них установлено, какая операционная система и какие типы фильтров применяются. Функциональность программы может быть расширена за счет собственного скриптового языка, который позволяет администраторам автоматизировать много действий.

Например, с помощью скриптов можно автоматически обнаруживать новые уязвимости безопасности в вашей сети. Nmap может использоваться с хорошими и плохими намерениями, будьте аккуратны, чтобы не использовать nmap против закона. В этой инструкции мы рассмотрим как пользоваться nmap для сканирования портов в операционной системе Linux. Но сначала нужно попытаться понять как работает эта утилита.

Содержание статьи

Как работает Nmap?

В компьютерных сетях все подключенные устройства имеют свой ip адрес. Каждый компьютер поддерживает протокол ping, с помощью которого можно определить подключен ли он к сети. Мы просто отправляем ping запрос компьютеру, и если он отзывается, то считаем, что он подключен. Nmap использует немного иной подход. Компьютеры также определенным образом реагируют на те или иные сетевые пакеты, утилита просто отправляет нужные пакеты и смотрит какие хосты прислали ответ.

Но об этом вы, наверное, уже знаете. Более интересно то как Nmap узнает какие сервисы запущены на машине. Суть работы всех сетевых программ основана на портах. Чтобы получить сообщение из сети, программа должна открыть порт на вашем компьютере и ждать входящих соединений. А для отправки сообщения по сети нужно подключиться к уже другой программой (адресатом) порту. Затем программе необходимо будет открыть порт, на котором она будет ждать ответа.

Утилита nmap в процессе сканирования сети перебирает доступный диапазон портов и пытается подключиться к каждому из них. Если подключение удалось, в большинстве случаев, передав несколько пакетов программа может даже узнать версию программного обеспечения, которые ожидает подключений к этому порту. Теперь, после того, как мы рассмотрели основы, рассмотрим как пользоваться nmap для сканирования портов и сети.

Синтаксис Nmap

Команда запуска Nmap очень проста для этого достаточно передать ей в параметрах целевой IP адрес или сеть, а также указать опции при необходимости:

$ nmap опции адрес

Теперь давайте рассмотрим основные опции, которые понадобятся нам в этой статье.

- -sL - просто создать список работающих хостов, но не сканировать порты nmap;

- -sP - только проверять доступен ли хост с помощью ping;

- -PN - считать все хосты доступными, даже если они не отвечают на ping;

- -sS/sT/sA/sW/sM - TCP сканирование;

- -sU - UDP сканирование nmap;

- -sN/sF/sX - TCP NULL и FIN сканирование;

- -sC - запускать скрипт по умолчанию;

- -sI - ленивое Indle сканирование;

- -p - указать диапазон портов для проверки;

- -sV - детальное исследование портов для определения версий служб;

- -O - определять операционную систему;

- -T[0-5] - скорость сканирования, чем больше, тем быстрее;

- -D - маскировать сканирование с помощью фиктивных IP;

- -S - изменить свой IP адрес на указанный;

- -e - использовать определенный интерфейс;

- --spoof-mac - установить свой MAC адрес;

- -A - определение операционной системы с помощью скриптов.

Теперь, когда мы рассмотрели все основные опции, давайте поговорим о том, как выполняется сканирование портов nmap.

Как пользоваться Nmap для сканирования портов в Linux

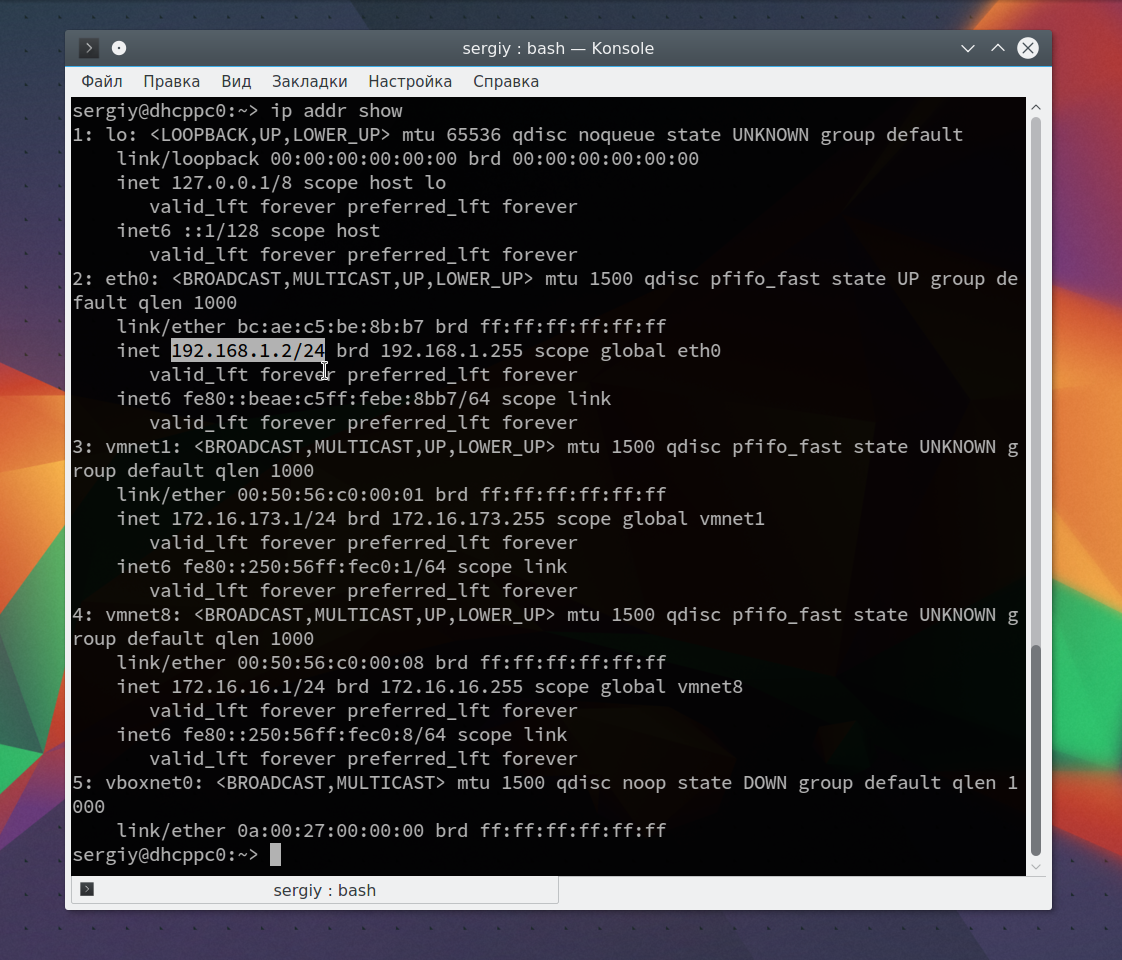

Дальше рассмотрим примеры nmap. Сначала давайте рассмотрим как найти все подключенные к сети устройства, для этого достаточно использовать опцию -sL и указать маску нашей сети. в моем случае это 192.168.1.1/24. Маску вашей локальной сети вы можете найти, выполнив команду:

ip addr show

Из вывода для используемого интерфейса возьмите число после слеша, а до слэша укажите ip вашего роутера. Команда на сканирование сети nmap будет выглядеть вот так:

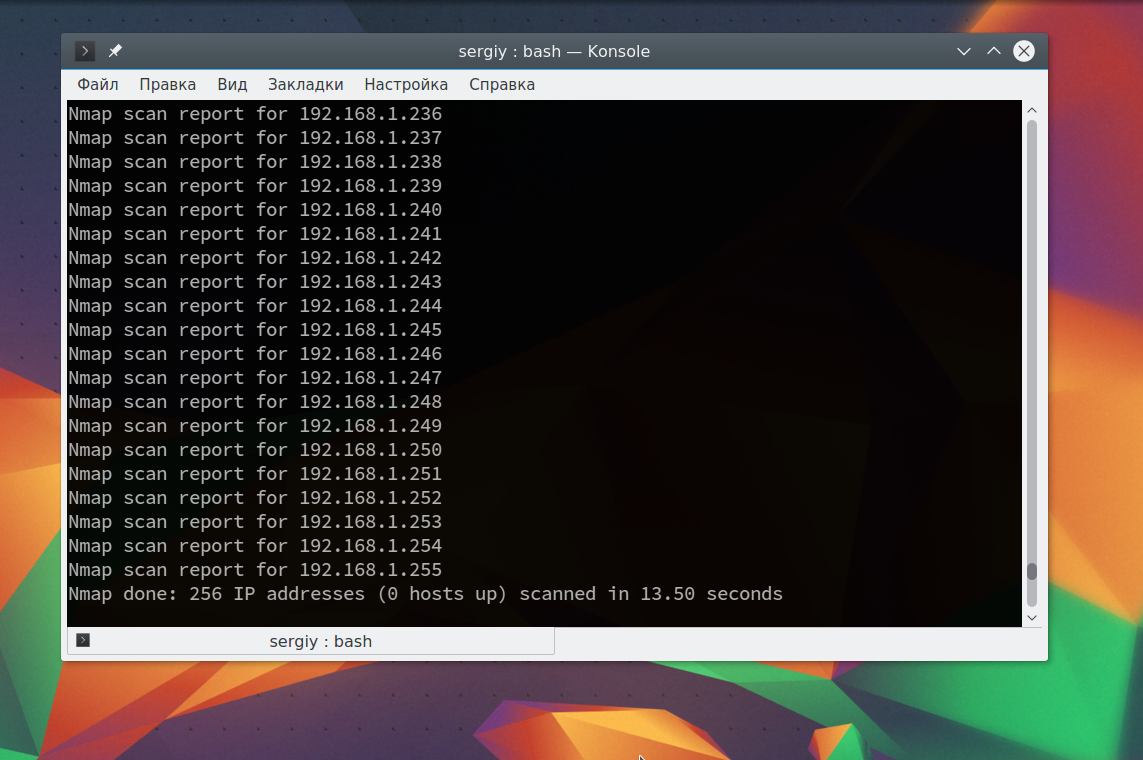

nmap -sL 192.168.1.1/24

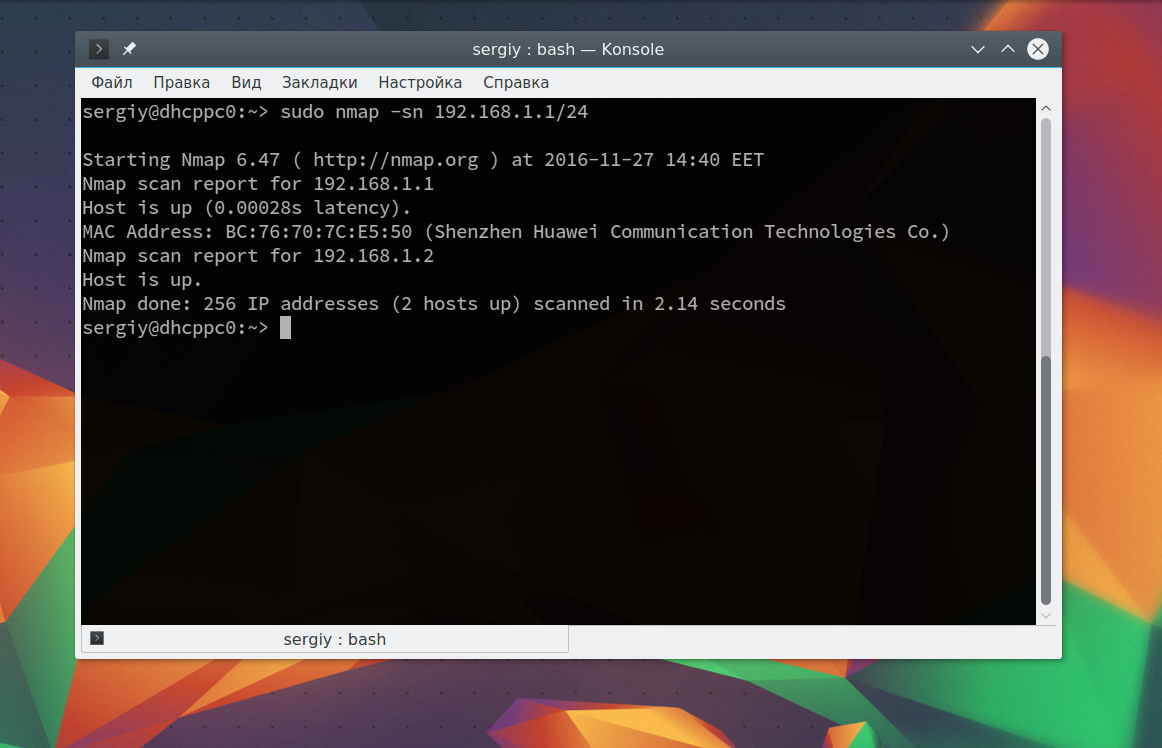

Иногда это сканирование может не дать никаких результатов, потому что некоторые операционные системы имеют защиту от сканирования портов. Но это можно обойти, просто использовав для сканирования ping всех ip адресов сети, для этого есть опция -sn:

nmap -sn 192.168.1.1/24

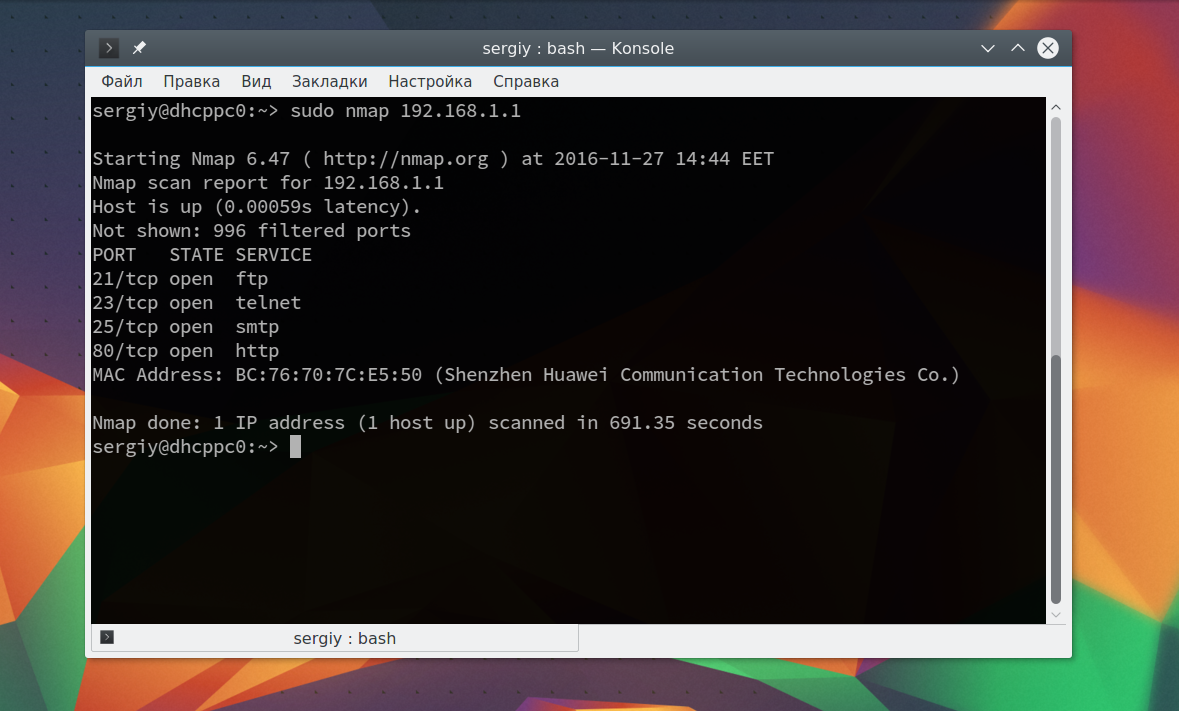

Как видите, теперь программа обнаружила активные устройства в сети. Дальше мы можем сканировать порты nmap для нужного узла запустив утилиту без опций:

sudo nmap 192.168.1.1

Теперь мы можем видеть, что у нас открыто несколько портов, все они используются каким-либо сервисом на целевой машине. Каждый из них может быть потенциально уязвимым, поэтому иметь много открытых портов на машине небезопасно. Но это еще далеко не все, что вы можете сделать, дальше вы узнаете как пользоваться nmap.

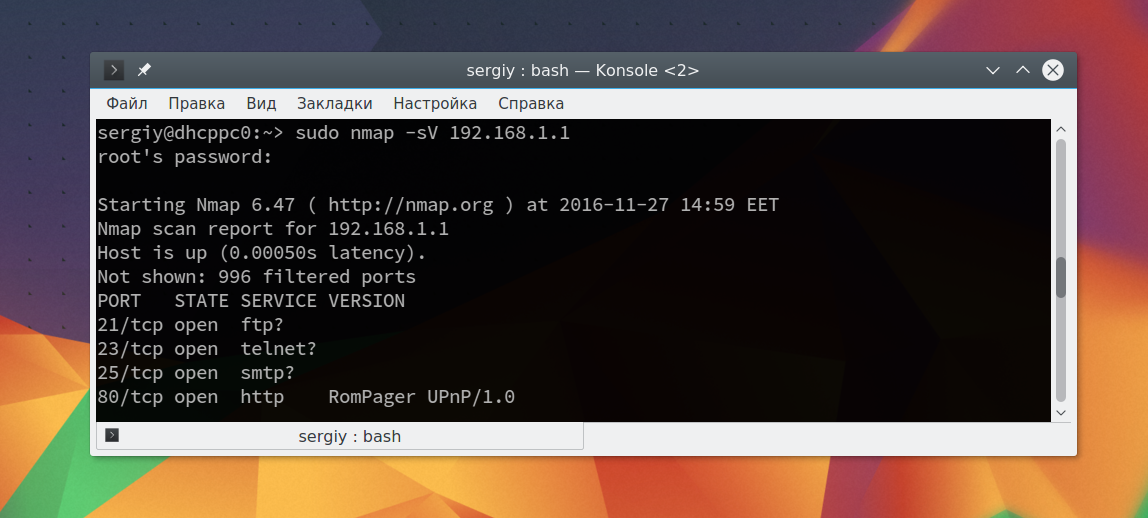

Чтобы узнать более подробную информацию о машине и запущенных на ней сервисах вы можете использовать опцию -sV. Утилита подключится к каждому порту и определит всю доступную информацию:

sudo nmap -sV 192.168.1.1

На нашей машине запущен ftp, а поэтому мы можем попытаться рассмотреть эту службу подробнее с помощью стандартных скриптов nmap. Скрипты позволяют проверить порт более детально, найти возможные уязвимости. Для этого используйте опцию -sC и -p чтобы задать порт:

sudo nmap -sC 192.168.56.102 -p 21

Мы выполняли скрипт по умолчанию, но есть еще и другие скрипты, например, найти все скрипты для ftp вы можете командой:

sudo find /usr/share/nmap/scripts/ -name '*.nse' | grep ftp

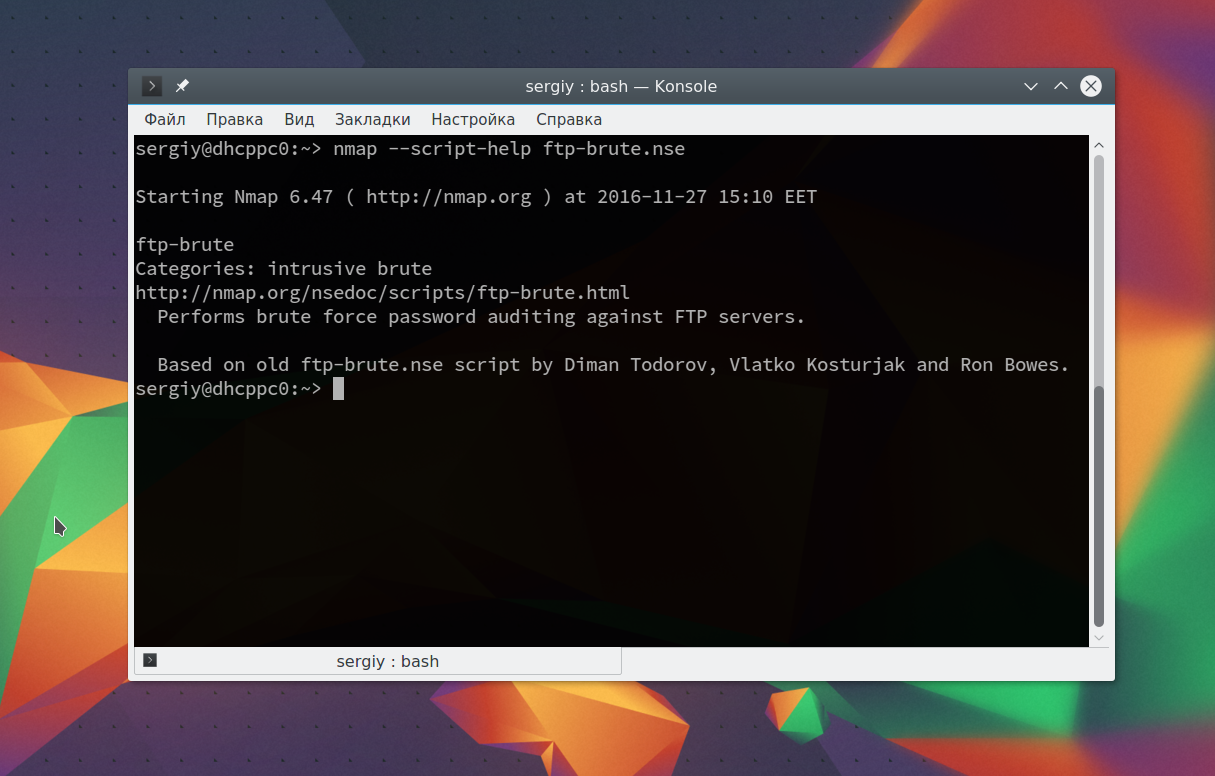

Затем попытаемся использовать один из них, для этого достаточно указать его с помощью опции --script. Но сначала вы можете посмотреть информацию о скрипте:

sudo nmap --script-help ftp-brute.nse

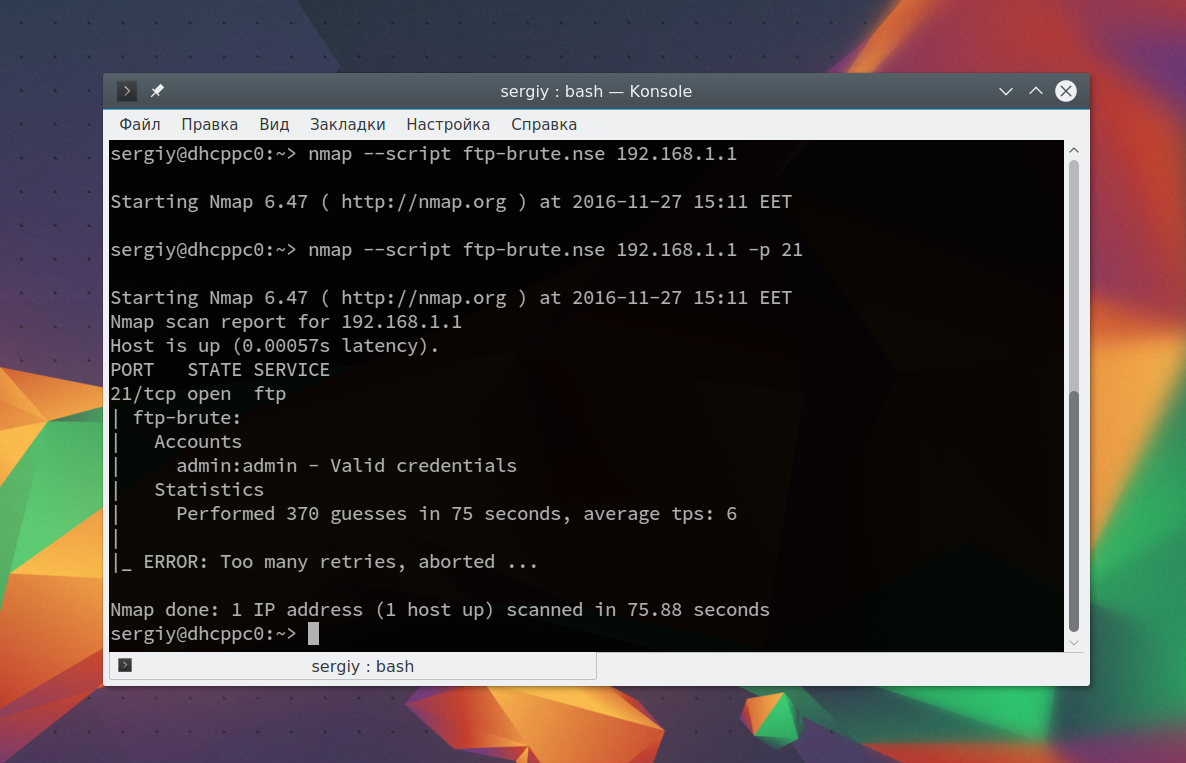

Этот скрипт будет пытаться определить логин и пароль от FTP на удаленном узле. Затем выполните скрипт:

sudo nmap --script ftp-brute.nse 192.168.1.1 -p 21

В результате скрипт подобрал логин и пароль, admin/admin. Вот поэтому не нужно использовать параметры входа по умолчанию.

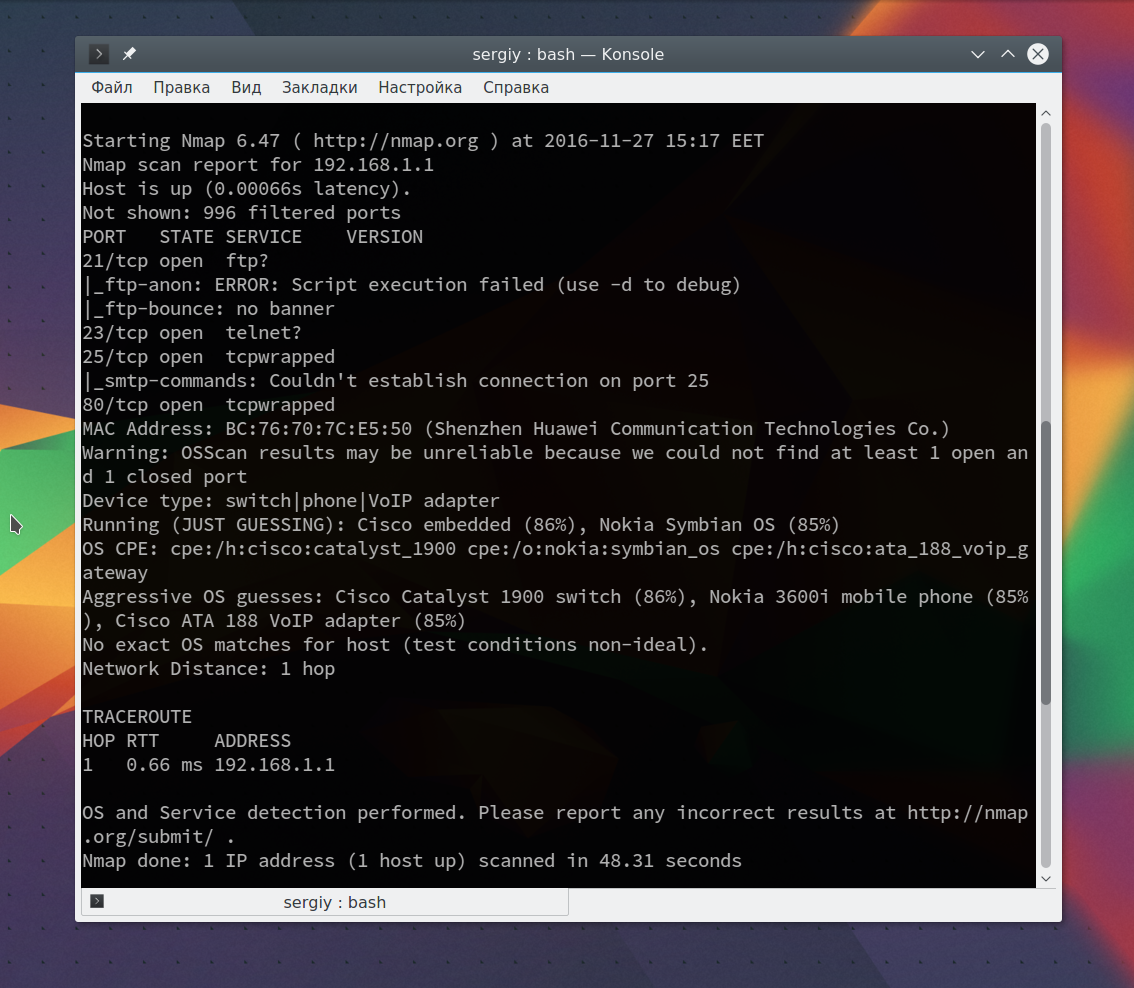

Также можно запустить утилиту с опцией -A, она активирует более агрессивный режим работы утилиты, с помощью которого вы получите большую часть информации одной командой:

sudo nmap -A 192.168.1.1

Обратите внимание, что здесь есть почти вся информация, которую мы уже видели раньше. Ее можно использовать чтобы увеличить защиту этой машины.

Выводы

В этой статье мы рассмотрели как выполняется сканирование портов nmap, а также несколько простых примеров использования этой утилиты. Эти команды nmap могут быть полезными многим системным администраторам, чтобы улучшить безопасность их систем. Но это далеко не все возможности утилиты. Продолжайте экспериментировать с утилитой чтобы узнать больше только не в чужих сетях!

Каждый компьютер поддерживает протокол ping. Ping это утилита, а использует она протокол ICMP.

Золотые слова 🙂 безграмотность писателей умиляет

Мое почтение! Прошу еще ,по возможности, описать работу в Aircrack консольной версии для Линукс. а также работу с программами XHydra, Wireshark и Cain. Предполагаю, что эта информация для познавательных целей будет интересна и полезна не только мне.

Всем добра!

а каин есть для линя?

вместо wireshark пользуйтесь консольным tshark. Разницы никакой.

-sI - ленивое Indle сканирование, оно idle, насколько я помню, без n.

Для nmap есть грфический интерфейс, называется Zenmap.

почему у меня скрипт не запускается nmap --script ftp-brute.nse 192.168.1.1 -p 21

"Продолжайте экспериментировать с утилитой чтобы узнать больше только не в чужих сетях!" А если к примеру во время сканирования у меня открыт браузер и не один с кучей вкладок со страницами на разные сайты где смотрю новости и просто официальные сайты каких нибудь программ то открытые в этот момент сайты не зафиксируют запуск команды как попытку их сканировать? Прошу прощения за глупый вопрос. Как начинающий пользователь спрашиваю.

Они не зафиксируют сканирование только если их не сканировать. Какая разница что там открыто? Важно какие IP адреса сканирует программа.

Открыл в убунту 22 ssh порт, подключился, создал пользователя 'test' с паролем '123456789'. потом через бунту (по ssh подключению) просканил открытые порты у убудут (22 порт был открыт) после чего, будучи подключенным по ssh к убунту, выполнил эту команду:

nmap --script ssh-brute.nse 192.168.x.x -p 22 (вместо х стояли ip убунту).

начался грубый перебор, там прописывается все варианты, которые скрипт попробовал, был вариант 'test:123456789', но скрипт просто пошел дальше... разве скрипт не нашел логин:пароль пользователя?

всё это делал в локальной сети, убунту стоит на виртуалке. Может быть, дело в том, что я перебирал пароли с этого же сервера?

Скорее всего там сработал таймаут, и программа не успел получить ответ об авторизации.

попробуйте покрутить доп.аргумент --script-args ssh.brute.timeout=4s

Ключ -sL на самом деле ничего не сканирует. Он просто генерирует полный список всех хостов для данного диапазона адресов, для дальнейшей работы по нему. После чего просто завершает работу, доступность этих хостов не проверяется.

А правда, что Нео в фильме "Матрица", когда сидел за компом, то работал с nmap?

Это была Тринити